德国安全圈内部已经给它起了个外号——「德国迷你 NSA(美国国家安全局)」。

这不是一条孤立的新闻。它是 BND 自2025年以来一系列史无前例改革浪潮中的最新动作,背后的驱动力是一个清晰的战略判断:在美国情报共享的可靠性存疑、俄罗斯混合战争持续升级的当下,德国必须建立独立的网络情报能力。

老地方,新野心

波恩 Mehlem 这个地点绝非随机选择。这里是 BND 密码学部门的老巢。早在1950年代,BND 的前身「盖伦组织」就在此设立了「密码事务中心」Zentralstelle für das Chiffrierwesen(ZfCh),负责为联邦政府开发加密设备和算法,同时破译外国通信。这个部门还深度参与了冷战时期 BND 与 CIA 联合操控瑞士 Crypto AG 公司的 Operation Rubikon——20世纪最重大的情报行动之一。

1991年,ZfCh 的大部分职能被剥离,组建成独立的联邦信息安全局 BSI。但 BND 在 Mehlem 保留了一支密码破译和技术侦察的精干队伍,以「军事知识办公室」Amt für Militärkunde 的掩护名义继续运作。据德国国防部2011年回应媒体查询时确认,该驻地当时有约130名科学家和军人。

研判:KCT 的建设本质上是将 BND 在 Mehlem 长达七十年的密码学和技术情报传统,升级为面向AI和量子计算时代的新型网络间谍平台。这不是从零起步,而是老树发新芽。

BND 法案改革,新局长的进攻姿态

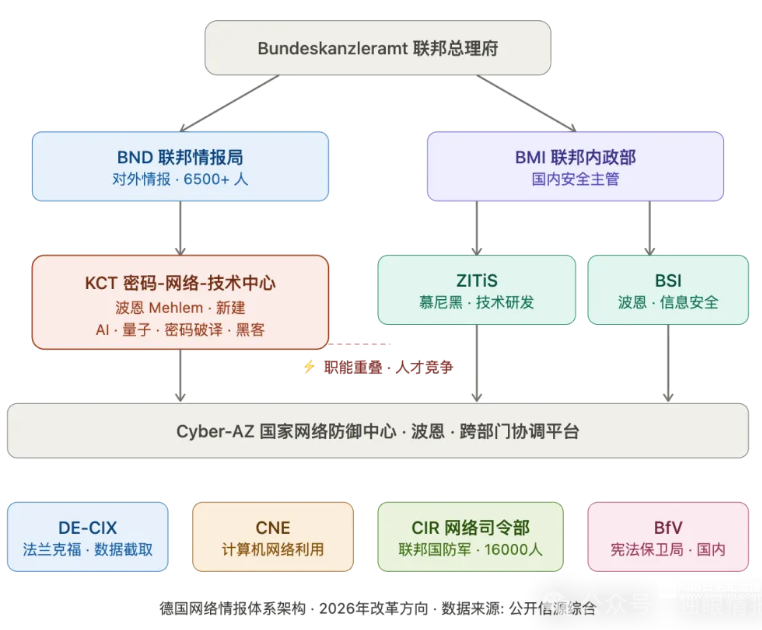

KCT 的建设不是孤立事件。它镶嵌在一部规模空前的 BND 法案改革草案之中。根据 Heise Online、Cybernews 和 Netzpolitik.org 等多家媒体基于 NDR/WDR/SZ 调查报道的综合信息,这份由总理府主导起草的139页法案将 BND 现有的69条法律条款几乎翻倍,核心内容包括:

- DE-CIX 数据截取升级:目前 BND 在法兰克福 DE-CIX 互联网交换节点——全球最大的数据枢纽之一——只能截取元数据并实时过滤。新法案允许 BND 存储最高30%的全部数据流量(包括邮件、聊天、语音通话的完整内容)长达六个月。

- 计算机网络利用 CNE 合法化:如果 Google、Meta、X 等美国科技巨头拒绝配合数据请求,BND 将获得合法授权秘密入侵其系统。这一权限甚至适用于位于德国境内的IT基础设施。

- 进攻性网络行动:在宣布「情报特殊状态」nachrichtendienstliche Sonderlage 后,BND 可实施主动网络反制措施,包括重定向数据流或瘫痪敌方IT基础设施——这是德国首次在法律层面明确授权情报机构进行此类操作。

- 入户安装间谍软件:草案授权 BND 进入私人住宅部署「联邦木马」Bundestrojaner 以实施监控。

- 记者保护弱化:为威权国家媒体工作的记者将不再享有现行法律下近乎绝对的监控保护。

BND 局长 Martin Jäger 于2025年9月就职,默克尔/朔尔茨时代对情报机构的审慎态度被彻底抛弃。Jäger 在2026年慕尼黑安全会议上明确表态:面对数百起疑似俄罗斯策划的破坏行为,德国需要展示自己「有能力做类似的事,让对方也感受到痛苦」。这句话在德国情报界算得上石破天惊——BND 前任局长 Bruno Kahl 还在 2023 年强调过「我们没有杀人执照,只负责收集信息」。

KCT 与 ZITiS:一场微妙的地盘之争

这里有个关键张力:德国已经有一个功能相近的机构——位于慕尼黑的 ZITiS(安全领域信息技术中心),2017年由联邦内政部创建,下设电信监控、数字取证、密码分析和大数据分析四个业务部门,服务对象包括联邦刑事局 BKA、联邦警察和宪法保卫局 BfV。

但 ZITiS 有一个致命限制:它只负责研发工具和方法,自身没有任何执法或情报行动的权限——不能自己动手黑。而这恰恰是 Jäger 最想要的能力。

根据原始报道,KCT 建设计划在 BND 内部并非没有争议。ZITiS 负责人 Wilfried Karl——本人就是 BND 出身——在一次柏林专业会议上公开警告:「鉴于人才形势,我们应该避免重复建设。」他援引联邦政府联合执政协议中的措辞指出,协议要求建设「一个新的专业化技术中心机构,并将 ZITiS 纳入其中」——言下之意,政府早就有规划,不该另起炉灶。

研判:KCT 的建立反映了 BND 与内政部系统之间长期存在的「技术主权」之争。BND 从 Pullach 搬到柏林时就不愿让自己的技术专家流失到 ZITiS,更不愿意在刑事诉讼程序中暴露自己的技术方法。KCT 本质上是 BND 建立独立、封闭、不受司法公开程序约束的进攻性网络能力的战略选择。这与 ZITiS 的跨部门共享模式存在根本性理念冲突。

深度研判

(1) 战略驱动力:脱钩美国情报依赖

整个改革最核心的地缘动因,是降低对美国——特别是 NSA——的情报依赖。总理府在起草法案时明确将此作为首要目标。这一判断源于多重现实压力:

- 特朗普政府时期的跨大西洋关系不确定性使欧洲盟国对五眼情报共享的可靠性产生系统性怀疑

- 总理 Friedrich Merz 公开表态:「旧的信条已经失去价值,BND 必须在最高水平运作」

- 总理府幕僚长 Thorsten Frei 直接承认,近期多起阴谋活动之所以被挫败,完全是因为国际伙伴分享的情报

研判:德国正在经历一次情报理念的「时代转折」Zeitenwende,与2022年国防领域的转型一脉相承。KCT 不仅是一个技术设施,更是柏林向欧洲盟友发出的信号——德国要从情报消费者转变为情报生产者。这在战后德国历史上是前所未有的。

(2) 人才困境:改革的阿喀琉斯之踵

德国安全机构面临严峻的IT人才短缺。警察、海关、宪法保卫局都在激烈争抢高级技术人才,而公务员薪资体系在与私营科技公司的竞争中处于结构性劣势。

KCT 的建设将进一步加剧这一竞争——同一个人才池,多了一个新的吸水口。这正是 ZITiS 负责人 Karl 最担心的「重复建设」问题。当年 BND 从慕尼黑搬到柏林时,一部分不愿搬迁的技术专家转投了 ZITiS,BND 对此至今耿耿于怀。

研判:改革草案能否在联邦议院通过,将取决于执政联盟能否在安全诉求与公民自由之间找到政治平衡。宪法法院2020年裁定 BND 对外通信监控违宪的先例仍然有效,任何新法案都面临违宪审查的风险。

影响评估与趋势展望

- 对欧洲情报格局的影响:如果 KCT 建成并配合新 BND 法案生效,德国将从欧洲网络情报能力的二线梯队跃升至与英国 GCHQ、法国 DGSE 可比肩的水平。这将重塑欧盟内部的情报权力分配。

- 对科技企业的影响:CNE 条款意味着在德国运营的美国科技公司将面临一个新的法律现实——如果拒绝配合 BND 的数据请求,其系统可能被合法入侵。这可能引发与华盛顿的严重外交摩擦,并对欧美数据跨境传输框架产生连锁影响。

- 对网络安全生态的影响:BND 大规模储备零日漏洞和攻击工具的需求,将与 BSI 长期坚持的「强加密、负责任披露」政策形成直接矛盾。这一矛盾在 ZITiS 创建初期就已存在,KCT 的建立将使其进一步激化。