研究人员在Realtek RTL8762E SDK v1.4.0中发现一个重大安全漏洞,攻击者可利用蓝牙低功耗(BLE)安全连接配对过程发起拒绝服务攻击。该漏洞存在于RTL8762EKF-EVB开发平台中,源于配对序列期间协议状态转换的验证机制存在缺陷。

恶意攻击者可通过精心构造的数据包注入攻击破坏安全连接,且无需特殊权限或认证即可实施攻击。

漏洞概要:

- Realtek RTL8762E SDK v1.4.0存在严重漏洞,由于蓝牙配对序列验证不当,可导致拒绝服务攻击

- 攻击者可注入提前发送的配对随机数数据包来中断BLE连接

- 漏洞利用会导致配对失败并阻断安全BLE连接

- 修复方案需要在BLE协议栈中强制执行正确的消息排序

Realtek蓝牙配对协议缺陷分析

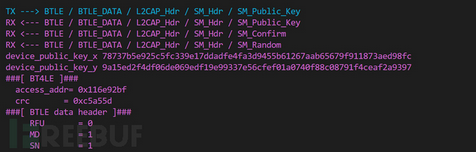

据杨挺分析,该漏洞利用了BLE协议栈在实现安全连接配对协议时的根本性缺陷。根据《蓝牙核心规范v5.3》,配对过程要求严格的消息顺序——配对随机数消息必须在成功交换配对公钥后才能发送。然而受影响的Realtek SDK未能执行这一关键顺序要求。

根本原因在于安全管理器协议(SMP)层中的状态验证不足。BLE协议栈在处理传入的配对随机数数据包时,未验证公钥交换阶段是否已完成,这违反了蓝牙规范中定义的预期状态机转换。该实现缺陷导致设备会接受提前发送的配对随机数数据包,从而触发未定义的内部状态,破坏配对过程的完整性。

该漏洞专门影响运行Realtek RTL8762E SDK v1.4.0的RTL8762EKF-EVB设备,问题存在于BLE安全连接配对逻辑组件中。技术分析表明,当设备错误处理提前发送的数据包时,就会发生状态机违规,导致协议不一致,从而阻止成功认证和连接建立。

概念验证攻击序列展示了漏洞利用的简易性:攻击者首先与RTL8762EKF-EVB设备建立初始BLE通信,然后通过提前发送精心构造的配对随机数数据绕过正常协议流程,成功触发导致配对过程中止的状态机错误。攻击脚本pairing_random_before_pairing_public_key.py提供了重现该漏洞的实现细节。

修复建议

该漏洞对使用Realtek BLE实现的嵌入式系统构成重大安全威胁,因为攻击者无需特殊权限或复杂工具即可利用。建议修复方案包括在SMP层实施全面的状态验证,确保严格遵守协议规范。开发人员应修改BLE协议栈,根据SMP状态机要求丢弃任何不按顺序接收的消息,特别要确保只有在双方成功交换配对公钥后才能接受配对随机数数据包。

使用受影响Realtek SDK版本的组织应优先更新至已修复的固件版本,并考虑实施网络级监控以检测针对其BLE基础设施的潜在攻击尝试。