电商行业一直都是恶意攻击者们青睐的目标,因为这里有线上的交易数据、用户账户信息以用资金等密切相关的敏感数据。一旦潜在的漏洞隐患被加以非法利用,往往成为及攻击者非法获取利益的来源。

API遇安全风险

无论对于电商企业还是消费者,业务系统被攻击、用户数据遭泄露等都会造成难以估量的损失。电商企业面临的是信誉受损乃至信任度下降,销售业绩等核心数据可能有暴露的风险,而消费者直面的将可能是个人信息泄露甚至是资金财产的损失。

所以在电商平台中,确保交易过程和数据的安全性是至关重要的。但在大促时,电商平台不仅要承受着网站、App、小程序、直播软件等各方网络流量的增加,同时也要大大增加了各个环节带来的网络安全风险。

API作为联结电商平台各个应用之间的“桥梁”,是确保数据传输安全和数据处理合规性的最重要通道,同时也是最容易被恶意攻击者盯上的目标。

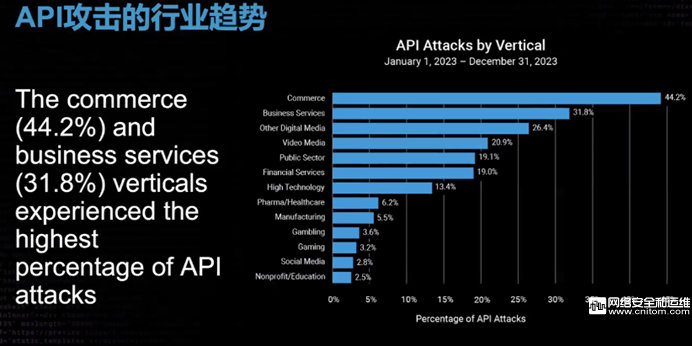

根据Akamai的一项调查,在过去一年中,亚太和日本 (APJ) 地区所有网络攻击中有15%是针对API的。从全球范围来看,亚太及日本地区的API攻击百分比排名第三,仅次于欧洲、中东和非洲 (EMEA)地区(47.5%)和北美(27.1%)。

全球约86%的企业利用API来提升商业价值,这表明API的普遍存在和重要性日益增强。虽然有88%的企业使用超过2500个云应用程序,但只有59%的人声称他们可以发现所有正在使用的API。在最近遭到破坏的组织中,有74%的组织在过去两年中经历了至少3次与API相关的破坏。

这项调查还表明,商务行业尤其是电商领域成为API攻击的重灾区。在过去一年中,商务行业(爱爱攻击占比44.2%)中包括电商行业,是遭受API攻击最严重的行业。这是因为电商业务涉及大量的在线交易和数据交换,API的使用频率和复杂度都相对较高。同时,商业服务行业如功能型网站和物流公司等也面临着较高的API攻击风险。这些行业中的API不仅用于内部系统间的通信,还常常需要与外部合作伙伴进行数据交换,因此其安全性尤为重要。

近年来层出不穷的与API相关的数据泄露事件证明,API风险给各行各业都带来了数据安全的巨大挑战。尤其是电商企业更需要清晰认识到API安全的风险形势,并尽快寻找应对风险的最佳方法。

引入AI技术防御

电商平台的API所涉及的业务场景非常繁杂,承载API服务的安全要求和防护措施存在很大的差异性,这导致电商企业难以用统一的方案落实安全防护。

由于不同的安全管控阶段和API所处的位置不同,对API安全防护的要求也有很大区别,这就要求对各个API的防护模式要按需随时调整,但大多数电商企业还难以实现动态而灵活的安全防范体系。

既然传统的安全手段已无法对API提供完善的防护,需要引入更新的技术完善企业的网络安全体系。例如使用AI技术的智能化防御API恶意攻击,借助机器学习算法来对恶意攻击进行快速识别,并动态地采取相应防御措施,从而提高网络整体安全性。

Akamai大中华区产品市场经理 刘炅

Akamai大中华区产品市场经理刘炅表示,Akamai已在使用AI大模型技术来帮助企业检测异常、攻击、撞库攻击、帐户盗窃和其他挑战。

在人工智能大模型的驱动下,更复杂、更大规模的网络攻击也更有可能发生。对此,Akamai希望加强其产品的防御性,包括提高产品成熟度、防御系统和产品多样性,以应对恶意软件和机器人的恶意攻击。

Akamai App & API Protector提供自适应安全保护引擎,自动推送企业应用程序和API的更新保护措施。借助Akamai管理的更新和机器学习驱动的自主调整,可以尽可能减少企业安全运维人员的工作量,从而无需耗时的手动维护。

API Security ShadowHunt是一项托管威胁搜寻服务,可通过精通API威胁搜寻的专家分析师来扩展企业的安全团队。API Security ShadowHunt是一种外包解决方案,可帮助企业降低风险,非常适合人手不足的团队或缺乏API安全专业知识的团队。威胁猎手作为企业安全团队的延伸,检测并报告隐藏在API流量中的最秘密、最模糊的攻击。

网络安全从来都是一场攻防博弈的持久战,需要业界参与者不断地对防护措施进行改进与完善,才能够有效保障企业和用户的权益与数据安全。

可以预见的是,未来AI技术在API安全防御方面会应用的越来越广泛。随着这些AI模型的成熟深入应用,也会有更多更好的AI算法被不断发掘出来,从而提高企业安全防御系统的准确性和实时性。

当然,随着恶意攻击手段的不断翻新和变化,AI算法也需要不断地升级和迭代,如此才能让以此为基的安全防护措施可以快速适应不同类型和形式的未知恶意攻击。