AI应用带来新型安全风险

根据Orca Security最新研究,目前84%的企业已在云端部署AI技术,但技术创新伴随着新的安全隐患:62%的企业至少存在一个存在漏洞的AI软件包,其中部分最常见AI相关CVE漏洞甚至允许远程代码执行。

Orca Security首席执行官Gil Geron指出:"多云架构虽然提供了卓越的灵活性和扩展性,但也使得跨环境保持一致的可见性和覆盖范围变得更加困难。再加上企业急于在云端运行存在漏洞的软件包,这为安全专业人员创造了极其复杂的工作环境。"

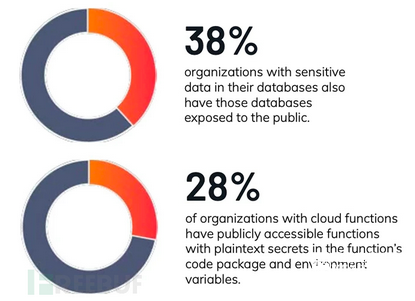

随着企业在云端存储更多敏感数据,数据暴露问题日益严重:38%在数据库中存有敏感数据的企业,其数据库同时暴露在公网中。13%的企业存在单个云资产支撑超过1000条攻击路径的情况。

云资产普遍存在管理疏漏

随着云计算和云原生技术的普及,云风险的数量和严重性同步攀升。近三分之一的云资产处于无人维护状态,每个资产平均存在115个漏洞。虚拟机器是最常被忽视的资产类型(95%企业至少存在一台),而Ubuntu则是最常被忽略的操作系统(88%企业至少存在一个实例)。数据显示,超过五分之一的企业对其40%以上的云资产缺乏有效管理。

89%的企业至少有一个暴露在互联网的闲置云资产,同比增长7%。面临此类风险最高的行业包括:

- 消费与制造业——97%

- 科技行业——94%

- 公共部门——92%

攻击面持续扩大

76%的企业至少存在一个面向公网的资产可被用于横向移动,使单一风险演变为全面入侵的跳板。具体而言,36%的企业拥有至少一个支撑超过100条攻击路径的云资产,为攻击者危害高价值资产提供了直接通道。

医疗健康行业是最易发生数据库敏感数据泄露的领域,这对受《健康保险可携性和责任法案》(HIPAA)监管的美国医疗机构尤为严峻——违规行为最高可面临150万美元罚款。但数据暴露风险实际上影响着各行业的众多企业。

云安全风险不仅存在于运行时环境,85%企业的源代码仓库中嵌入了明文密钥。一旦仓库暴露,攻击者即可窃取密钥访问系统、外泄数据。

Kubernetes应用与风险并存

70%的企业在云环境中使用Kubernetes,年增长率达15%。其中30%的企业至少有一个Kubernetes资产(如工作负载、身份凭证、配置)公开暴露。与其他云资产类似,公开暴露会显著增加未授权访问及相关安全事件的风险。

半数使用K8s的企业至少存在一个运行不受支持版本的集群,使其暴露于已知漏洞威胁。更严重的是,93%的K8s企业存在权限过高的服务账户,攻击者可借此提升权限、访问敏感数据或破坏集群。

Enterprise Strategy Group网络安全实践总监Melinda Marks总结道:"传统风险如闲置云资产和敏感数据暴露持续增长,同时新挑战不断涌现——从非人类身份的激增到AI相关漏洞的增多,安全形势日趋复杂。"