2021年10月19日,北京——SolarWinds和Kaseya等备受瞩目的软件供应链攻击事件表明企业高估了其云基础设施的安全性,这些供应链中的威胁可能对业务产生灾难性影响。在PaloAltoNetworks(派拓网络)安全咨询部门Unit42发布的最新《2021年下半年云威胁报告》中,研究人员深入研究了云端供应链攻击的范围,并阐释了其不为人知的细节,同时提出企业可实时采用的可行建议,以着手保护云端软件供应链。

Unit42团队分析了来自世界各地各种公开数据源的数据,得出企业在当今软件供应链中面临日益严峻威胁的结论。调查结果显示,许多企业可能对云安全有错误的认知,实际上对面临的威胁毫无准备。

除了分析数据外,Unit42的研究人员还受一家大型SaaS供应商(派拓网络的客户之一)委托,对其软件开发环境进行红队演练。仅仅三天时间,Unit42研究人员就发现了软件开发过程中的重大漏洞,足以让客户轻易受到类似SolarWinds和Kaseya的攻击。

主要发现

不安全的供应链危害云基础设施

进行红队演练的大型SaaS供应商拥有许多人误以为成熟的云安全态势。然而,在演练期间,Unit42研究人员能够利用企业软件开发环境中的错误配置,例如硬编码IAM密钥对,控制整个开发流程,从而成功发动供应链攻击。

此外,Unit42研究人员对客户开发环境进行的安全扫描中,发现有21%的错误配置或漏洞,这凸显出流程差距和重大安全漏洞使企业暴露于风险中,并容易受到业务中断攻击。

第三方代码不可轻信

Unit42研究人员发现,63%用于构建云基础设施的第三方代码模板包含不安全的配置,96%部署在云基础设施中的第三方容器型应用包含已知漏洞。此等风险让攻击者可以轻松访问云端敏感数据,甚至控制企业的软件开发环境。

Unit42团队的调查结果明确显示,未经审核的代码会迅速演变成安全漏洞,尤其是基础设施漏洞会直接影响成千上万的云端工作负载。因此,企业必须了解其代码来源,因为第三方代码可以来自任何人,包括高级持续性威胁(APT)。

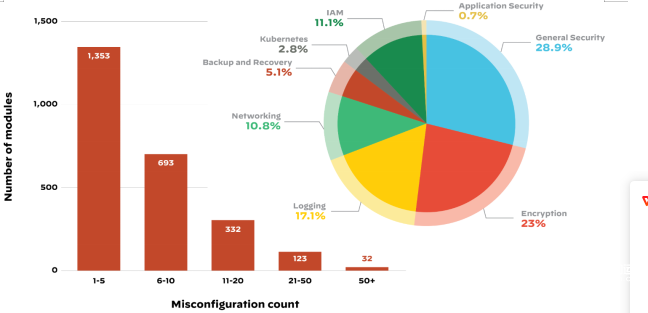

图1.为了举例证明错误配置普遍存在,Unit42研究人员按错误配置的数量(左)和错误配置的类型及其百分比(右)分析了公开Terraform模块

来源:Unit42《2021年下半年云威胁报告》

结论:企业需要将安全方案加入到软件开发的早期阶段,即实现安全左移

团队持续忽视DevOps的安全性,部分原因在于缺乏对供应链威胁的关注。云原生应用附有一连串的依赖关系,DevOps和安全团队需要了解每个云端工作负载的物料清单(BOM),以便评估依赖关系链每个阶段的风险并建立足够的防护。

如欲详细了解常见供应链问题如何破坏云安全,请浏览Unit42《2021年下半年云威胁报告》。