IT管理员中的大多数人都是自学成才的,并且也会在工作中不断地学习并成长。虽说多年的IT管理经验使他们可以应对公司中大多数的网络安全挑战。但压力其实是无处不在,因为他们负责公司内部各种网络设备的配置和管理,以及最重要的是维护整个公司网络架构的安全性和稳定性。

让我们先了解一下IT管理员在工作中的那些典型的‘枯燥’日子,以及了解他们在监视公司IT环境中的安全更改事件和使用安全工具时面临的常见问题。

有些公司可能会成立一个单独的安全运营中心(SOC)团队来监视网络中的安全事件,但是大多数情况下,SOC团队的职责说到底还是由IT管理员来完成的。所以无论是谁来担任网络安全方面的职责,IT管理员的工作并不会因此而变得简单 。

为什么及时获取安全更改事件很重要?

以活动目录环境中Windows终端计算机上的密码攻击为例。攻击者可以使用Windows操作系统固有的功能和工具(在本例中为PowerShell)将自己隐藏公司内部网络内。

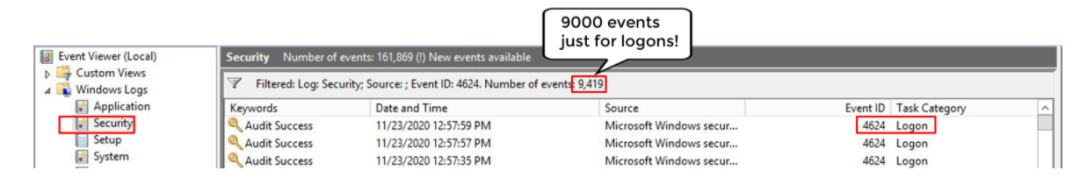

检测密码猜测攻击的唯一方法是监视网络中每台服务器上的登录事件。密码猜测攻击会在一定的时间内产生大量登录事件,但是诸如Windows中固有的EventViewer之类的本机审核工具无法筛选这些服务器的登录事件,因此短时间内是注意不到此类攻击的发生。

IT管理员面临的典型的网络安全挑战

让我们看一下IT管理员通常如何度过他们的一天的,以及在他们监视网络中的安全发生变化时所面临的挑战。

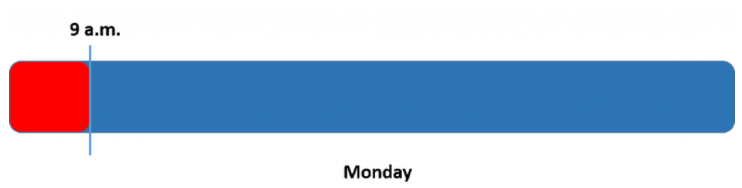

星期一早上(一周的新起点):

当我们问到星期一早上到公司的他们做的第一件事是什么时,一位IT管理员无奈地吐槽说:“我发现周末当我不在时,有人对域进行了一些更改!现在,我正在寻找那些服务器上的异常登录以及那些被HelpDesk或者部门经理批准的更改行为。”

IT管理员正在寻找的安全更改可能是以下任何内容,例如:

◇服务器甚至域控制器或云目录(例如Azure)上的简单登录

◇对文件和文件夹新赋予的权限

◇属性更改(例如安全组的成员身份)或更改的安全对象(例如用户、组或计算机)的管理器

◇为了查看从星期五晚上到星期一早上之间发生的所有安全事件,IT管理员必须依赖Windows事件查看器。但这些日志数据被转储到一个位置,并且事件的数量非常庞大,因此很难获得对该域中发生的所有更改的概要图。

在午饭前:

发现域环境的更改非常耗时,一天之中,整个过程有可能需要多达三个小时。而且随着公司开始采用公共云服务(例如AzureAD)以及传统的本地基础架构,这将更加耗时。

为了高效地利用工作时间和资源,IT管理员通常会优先处理高优先级的工单。

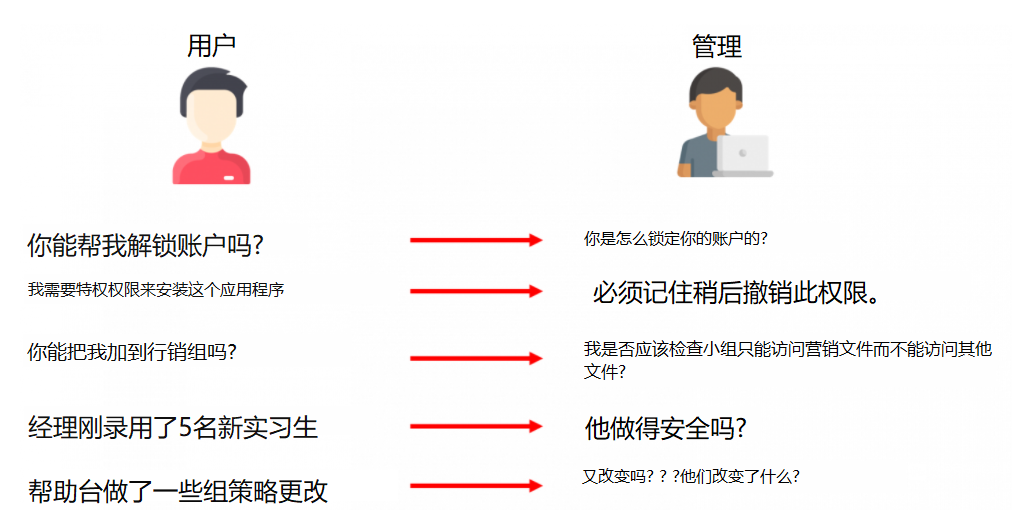

以下是IT管理员在收到的一些工单请求后示例:

如您所见,尽管IT管理员倾向于及时处理工单请求,但怀疑和担忧会时不时地困扰他们。请求者还会催促管理员尽快解决他们的问题。

经过了一个紧张的周一早晨,发现域环境的更改,处理完工单请求后,终于可以在一天中的最佳时机进行午餐了!(这可能是IT管理员享受的唯一的“快乐时光”。)

下午至晚上:

午餐后用于确认网络中发生的每个事件是否得到了授权。这通常是一天中最困难的工作,因为这涉及到IT管理员需要调查IT基础架构的各个部分。例如:

◇特权用户执行了哪些操作?

◇终端用户是否被授予了IT管理员角色?

◇HelpDesk是否重置了用户密码?

◇用户是否自行重置了自己的密码?

◇文件中的数据是否被修改?

◇是否授予了某些用户读取或修改敏感文件或文件夹的权限?

◇某些部门经理更换了吗?

◇终端用户是否拥有着某文件夹的所有权?

监视以上所有更改至关重要。但是,攻击者可能会选择使用更隐蔽或更高级的技术,包括:

◇修改Windows防火墙的入站和出站规则

◇试图强行攻击终端用户的VPN登录

◇运行脚本以获取公司内部的域环境信息,以此发现域环境中的漏洞和特权升级问题

◇创建计划任务以在系统的注册表中安装恶意软件

◇在核心配置文件夹(例如组策略的SYSVOL文件夹)中引入

◇恶意脚本,并在终端之间传播该恶意文件

◇向Azure中配置的应用程序授予非法许可,维护后门访问权限以及更多。

IT管理员面临的最大挑战包括变化的IT环境、不断增加的用户和设备数量、权限修改、访问和分布在基础架构中的数据,以及网络中各种设备生成的大量日志。

显然,IT管理员不能仅依靠本机选项来检测这些安全性更改。该过程涉及大量的手工操作。容易出错且耗时,有可能会使公司IT环境安全性更加混乱。

ManageEngine全方位日志管理工具Log360,可以帮助IT管理员实时监控IT环境(例如ActiveDirectory,AzureAD,Windows环境等)上发生的各种变化,提供完整的防御策略。

Log360可以收集所有网络安全事件,也可以对其进行过滤,通过告警机制,及时向IT管理员报告网络安全更改或直接采取响应措施,极其高效!